Wer kennt schon alle Sicherheitslücken seiner IT?

Sie!

Wer kennt schon alle Sicherheitslücken seiner IT? Sie!

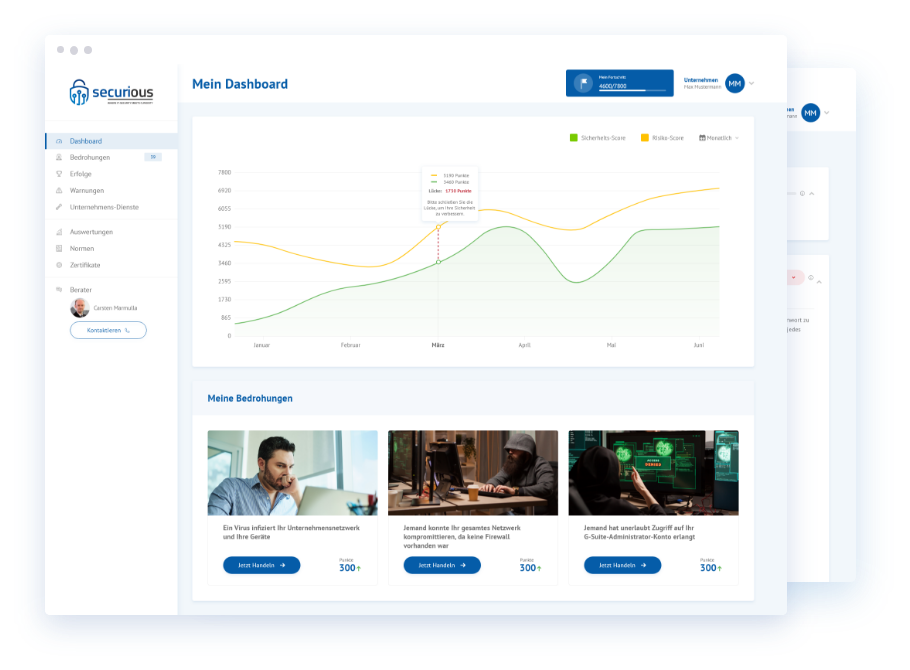

Die neue Lösung für Ihre IT-Sicherheit. Digital und automatisiert: Aktuelle IT-Gefahren überblicken und richtig reagieren.

*Mit Absenden des Formulars stimmen Sie der Speicherung der Daten zur Verarbeitung im Sinne der DS-GVO gemäß unseren Datenschutzhinweisen zu.

IT-Sicherheit - so einfach schützen Sie Ihren Erfolg

Als Geschäftsführer oder IT-Manager wissen Sie genau: Ihre IT-Sicherheit ist ständig bedroht – und damit Ihr ganzes Unternehmen. Aber muss der Umgang damit soviel Nerven, Kraft und Geld kosten? Nein. Sorgen Sie rundum, schnell und günstig für die Basissicherheit Ihrer IT. Mit securious.

360° IT-Sicherheitsanalyse:

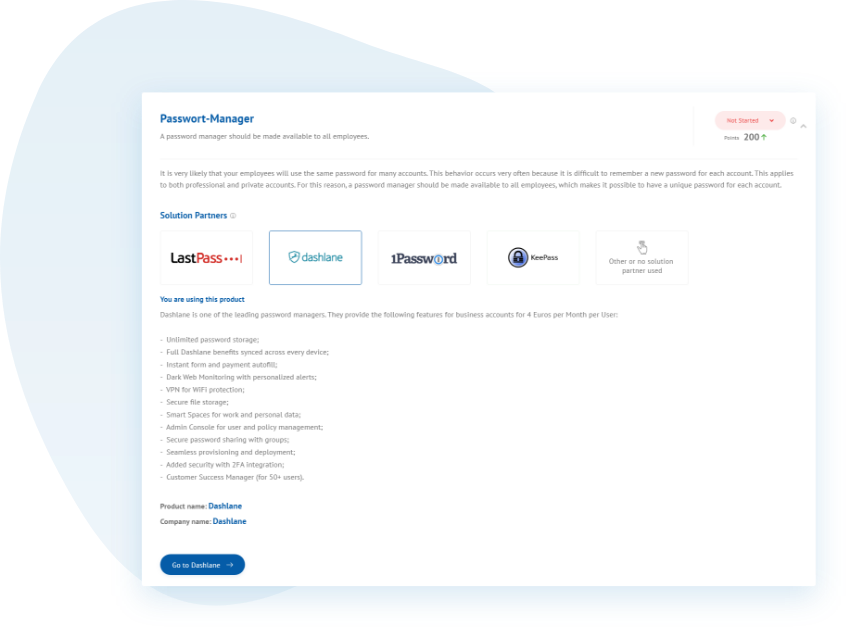

Individuelle Maßnahmen-Empfehlung

Digitale Umsetzungshilfen:

Geführte Realisierung

Qualifizierte Berater:

Bei Bedarf persönlicher Support

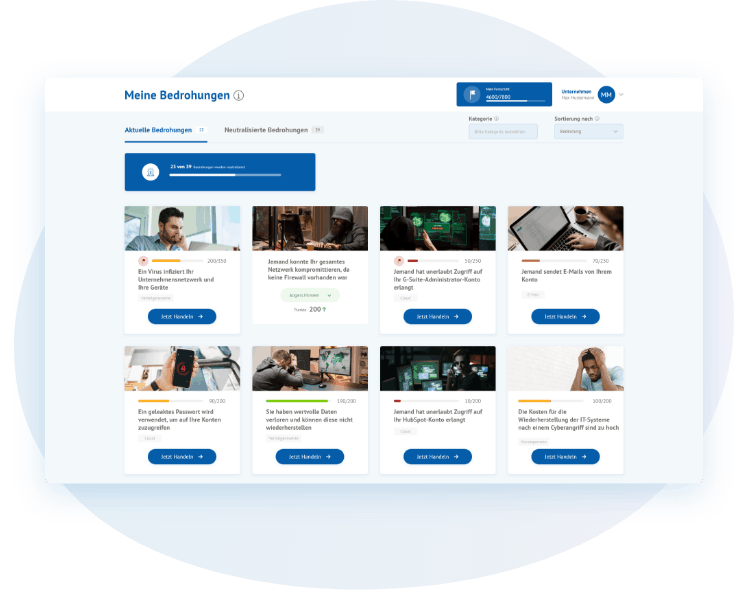

4 Schritte zu dauerhaft mehr IT-Sicherheit

Ermitteln Sie die aktuellen Bedrohungen Ihrer IT und sichern Sie sich durch die richtigen Maßnahmen dagegen ab. Monat für Monat.

Schritt 3: Realisierung

Für die selbstständige Realisierung erhalten Sie zu jeder Maßnahme und Lösung praktische Anleitungen.

Bei Unsicherheit oder Zeitmangel greifen Sie auf einen Pool aus IT-Sicherheitsberatern mit securious-Zertifizierung zu.

Sie sind IT-Berater?

Verbessern Sie Ihre Auftragslage als Berater, indem Sie mit uns neue Kunden gewinnen. Unsere einfach zu bedienende Software (IT-Sicherheit Software für Berater) für unsere Kooperationspartner ist ein verlässlicher Begleiter in ihrem Alltag. Alle Beratungsschritte werden durch unsere Software ergänzt und visuelle Auswertungen für Ihre Kunden ermöglicht. In der Beratung können Sie unsere Software auf allen Endgeräten verwenden.

Kunden über securious

Ihre Zufriedenheit als Nutzer ist unser Maßstab. Deshalb freuen wir uns über Lob wie Kritik. Hier eine Auswahl.

Ja!

Viele unserer Kunden verwenden securious ergänzend zu Ihrem IT-Berater oder Systemhaus.

Folgende Vorteile ergeben sich durch die Zusammenarbeit mit Ihrem Berater:

- Schneller: securious verkürzt den Aufwand für die IT-Sicherheitsanalyse Ihres Unternehmens. Das reduziert Kosten, denn Ihr Berater kann die gewonnene Zeit für weitere wichtige Aufgaben einsetzen.

- Transparenter: Sie können jederzeit die Lage Ihrer IT-Sicherheit einsehen, ohne vorher nachfragen zu müssen.

- Effizienter: Dank übersichtlicher Dashboards behalten Sie und Ihr Berater die aktuelle Lage besser im Auge und reagieren relevanter.

- Gewissheit: Mit securious werden Sie Gewissheit bekommen, dass Sie und Ihr Berater stets die richtigen Prioritäten im Blick haben.

Nein!

Es werden vor allem kleine Unternehmen erfolgreich angegriffen. Die Ursache dafür ist, dass kleine Unternehmen oft eine schwächere IT-Sicherheit haben und somit auch flächenübergreifende Angriffe erfolgreich sein können. Beispielsweise waren letztes Jahr mehr als 61% aller deutscher mittelständischer Unternehmen Opfer von Cyber-Angriffen.

Quelle: https://www.hiscox.de/cyber-readiness-report-2020/

Ein Cyber-Angriff hat nicht nur für das Unternehmen selbst große Auswirkungen, sondern auch auf die Geschäftsführer, da diese auch persönlich haften. Diese persönliche Haftung wird in folgenden Gesetzen beschrieben: §93 Abs. 1 AktG,§91 Abs. 2 AktG, §43 Abs. 1 GmbHG, §91 Abs. 2 und §93 Abs. 2 AktG, §9 BDSG, §7 BDSG.

Nur wenn Sie selbst belegen können, dass Sie innerhalb Ihrer IT-Sicherheit mit der gebotenen Sorgfalt vorgegangen sind, entfällt die persönliche Haftung des Geschäftsführers.

Mit securious können Sie nicht nur sicherstellen, dass ein adäquates Niveau an IT-Sicherheit erreicht wird, sondern können dies auch schriftlich belegen.

Unser Ziel ist, dass IT-Leiter und Geschäftsführer die IT-Sicherheitsanalyse eigenständig durchführen können. Deshalb verwenden wir so wenige Fachbegriffe wie möglich und bieten begleitend Anleitungen und Videos.

Bei Unsicherheit oder Fragen können Sie jederzeit auf einen securious-zertifizierten Berater zugreifen.

Wie sicher ist Ihre IT gerade? Jetzt ermitteln.

*Mit Absenden des Formulars stimmen Sie der Speicherung der Daten zur Verarbeitung im Sinne der DS-GVO gemäß unseren Datenschutzhinweisen zu.